如何进行数据安全体系建设?

来源:河南省教育信息安全监测中心 作者: 发表于:2020.09.17 314浏览

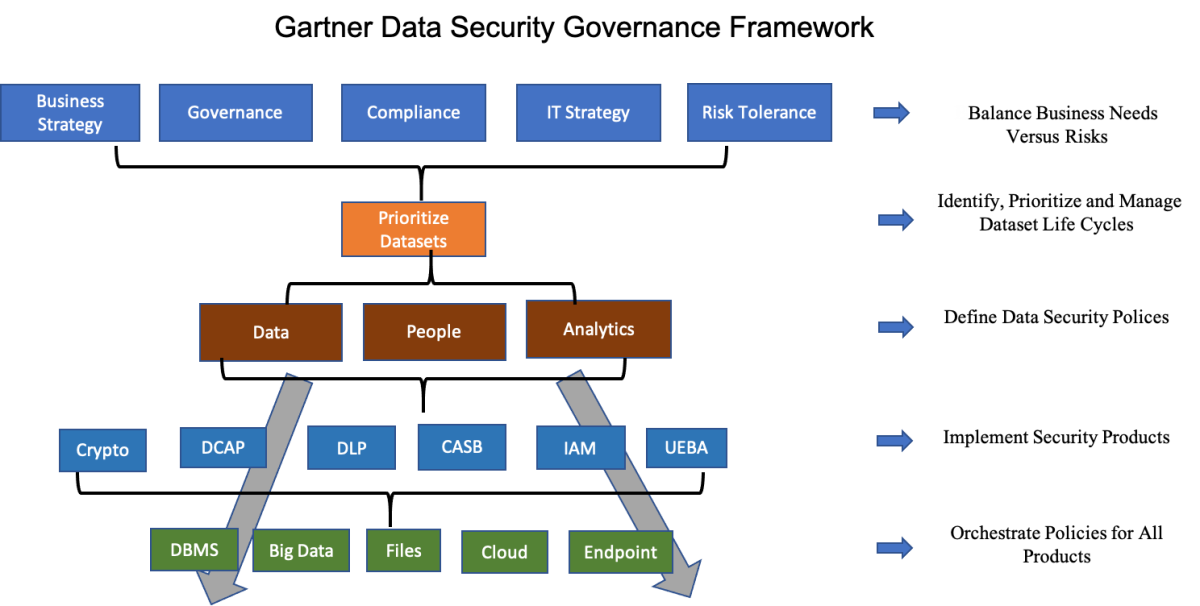

针对数据安全威胁面临的新的挑战,数据安全防护具体要如何来做?数据安全的建设是否有系统化的方法,是否要沿用传统的网络安全的处理策略?数据安全的责任主体,是由数据存储所在的部门、数据处理的业务部门还是负责对数据进行运维的部门负责?这里我们结合Gartner数据安全治理体系,对数据安全建设的思路和具体工作中面临的问题进行相关介绍,以期对校园网的数据安全体系建设有所借鉴与启发。

数据安全治理概念最早是由国际知名咨询机构Gartner研究中心在2015年提出的。2017年,Gartner将数据安全治理称为数据安全中的“风暴之眼”(The eye of Storm),2018年Gartner推出研究报告《如何使用数据安全治理》,将数据安全治理视作为一种系统化解决数据安全问题的合理方法论和实践工具进行推广和应用。

图1 Gartner提出的网络安全治理体系

图1 Gartner提出的网络安全治理体系

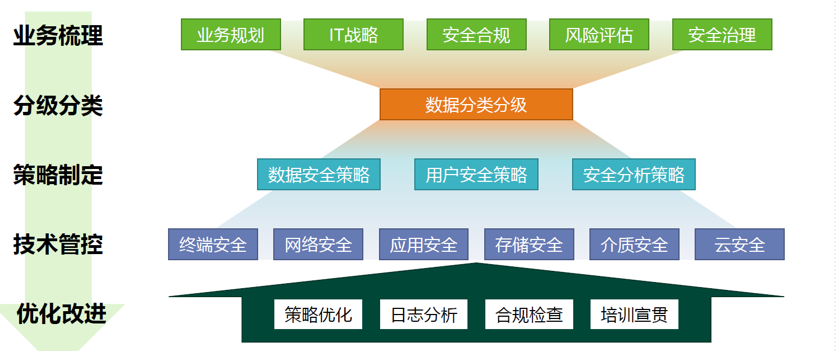

Gartner 认为数据安全治理体系是从决策层到技术层,从管理制度到工具支撑,自上而下贯穿整个组织架构的完整链条,其网络安全治理体系框架如图2所示。其中,将数据安全建设分为5个阶段:业务梳理、分级分类、策略制定、技术管控、优化改进。

图2网络安全体系建设框架

图2网络安全体系建设框架

(1)业务梳理。分析政策法规、梳理业务及人员对数据的使用规范,定义敏感数据。

(2)分级分类。根据定义好的敏感数据,利用工具对全网进行敏感数据扫描发现,对发现的数据进行数据定位、数据分类、数据分级。

(3)策略制定。根据敏感数据的级别,通过一系列安全策略将数据设定在全生命周期中的可用范围,利用规范和工具对数据进行细粒度的权限管控。

(4)技术管控。对数据进行监督监察,保障数据在可控范围内正常使用的同时,对非法的数据行为进行记录,为事后取证留下了清晰准确的日志信息。

(5)优化改进。指依托体系建立的系统在运行过程中,应对不断变化的数据做持续性的跟踪,并提供策略优化与持续运营的服务。

具体来讲:

1.业务数据梳理

Gartner数据安全治理体系指出,在业务梳理过程中,业务部门要深入参与数据资产梳理以及分级分类工作,因为业务部门是最了解数据价值与重要性的。这就需要自上而下形成高层牵头,横跨业务部门与安全部门的组织架构,并由信息安全管理团队和数据业务管理团队共同商讨建立数据安全制度流程体系,制定好制度体系应该以文档化的方式进行落地管理。从最高级的方针战略,到最细节的表格日志,都应该由不同层级的团队负责进行文档化的落地,并严格执行。在相应的业务组织与管理制度指导下,学校、教育机构才能更好的开展后续建设工作。

2.数据分级分类

数据分级分类指基于对数据的有效理解和分析,对数据进行不同类别和密级的划分,并根据数据的类别和密级制定不同的管理和使用原则,尽可能对数据做到有差别和针对性的防护,实现在适当安全保护下的数据自由流动。数据分类分级的准确清晰,是后续数据保护的基础。由于数据类型不同,对学校影响不同,可根据《中华人民共和国网络安全法》要求对个人信息和重要数据分开进行评估与定级,再按照就高不就低的原则对数据条目进行整体定级。

3.数据安全策略制定

在数据分级和分类后,重要的是要了解这些数据在被谁访问,这些人是如何使用和访问数据的,从而针对不同的角色制定不同的安全访问策略。常见的角色包括:业务人员(要进一步角色细分)、数据运维人员、开发测试人员、分析人员、外包人员、数据共享第三方等。如对于开发测试人员,在开发场景下,主要需要满足对生产数据的高度仿真模拟,对于仿真数据的加密、访问控制、审计等安全措施并非重要。对于运维人员,在备份和调优场景下,并不需要访问大量底层信息,仅提供行为审计、敏感数据掩码能力即可。

在进行数据安全策略制定时,可以考虑从用户、资产和数据的行为模式出发,利用5W1H分析模型来进行敏感数据行为分析,并基于行为模式发现数据异常事件。需要注意的是:(1)明确数据的访问者(应用用户/数据管理人员)、访问对象、访问行为;(2)基于这些信息制定不同的、有针对性的数据安全策略。

4.技术管控实现纵深防护

数据是流动的,数据结构和形态会在整个生命周期中不断变化,因此需要采用多种安全工具支撑安全策略的实施。Gartner在数据安全治理体系中提出了实现安全和风险控制的5个工具:加密、以数据为中心的审计和保护、数据防泄露、身份识别与访问管理、策略配置同步,这5个工具对应5个安全领域,其中包含多种具体的技术手段。

针对数据安全的风险,应以数据为中心,向外对业务、网络、设备、用户采取“零信任”的态度,管控手段需要覆盖全部环节,任意环节失信后都能实现熔断保护。其中,用户侧、终端侧、网络侧、业务侧,以及数据中心,都要做好安全防护措施。从数据流向上,外向内防攻击防入侵防篡改,内向外防滥用防伪造防泄露。要对全部纵深防护环节进行整体控制,实现环境感知,可信控制和全面审计,整合多层次的纵深防御,及时发现问题,及时阻止安全风险。

5.优化改进

在Gartner数据安全治理体系中,优化改进是指对数据安全的优化改进与持续运营。业务在变,数据也在变,因此数据安全建设也应是不断变化的,主要表现在策略配置的同步变化。因为无论访问控制、脱敏、加密亦或是令牌化技术,以上哪种手段都必须注意对数据访问和使用的安全策略保持同步下发,策略执行对象涵盖关系型数据库、大数据类型、文档文件、云端数据等多种数据类型。(河南省教育信息安全监测中心整理)